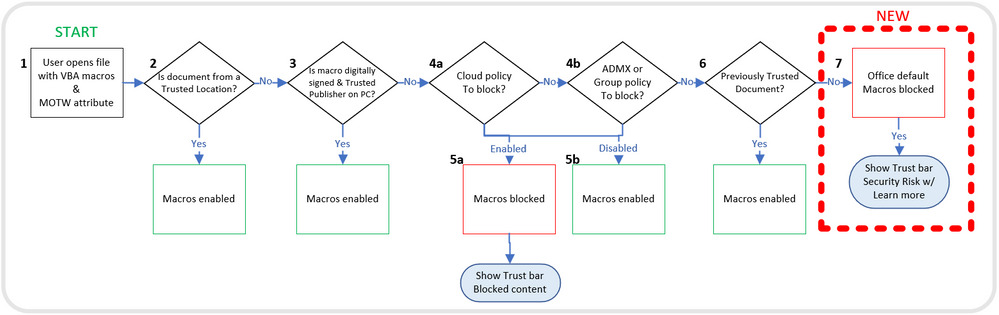

Корпорація Майкрософт оголосила, що вносить нові зміни до функцій автоматизації, які називаються активним вмістом у Office (найпоширенішими видами є макроси). Якщо раніше користувачі могли ввімкнути їх, натиснувши відповідну кнопку, тепер вони побачать кнопку Докладніше, перейшовши за якою вони можуть дізнатися про можливу небезпеку, яку можуть представляти отримані файли, і які є можливі рішення для уникнення її. Поки користувач перейшов до кнопки Докладніше, інтернет-файли з макросами будуть заблоковані за замовчуванням.

Хакери активно використовують макроси для злочинних операцій

У компанії стверджують, що такі кроки повинні зменшити випадки порушень кібербезпеки в компаніях і на комп’ютерах домашніх користувачів. Вони пояснюють, що хакери протягом останніх років активно використовували цю корисну функцію у своїх злочинних операціях. Просто надіславши вкладення через електрону пошту або якимось іншим способом, кіберзлочинці за дапомогою Інтернет-файлів з макросами могли успішно втілювати перші кроки атаки.

Тепер, щоб відкрити файл, отриманий з Інтернету, користувач повинен перейтим спочатку до кнопки Докладніше, де вони можуть дізнатися, як правильно відкрити файл, не наражаючи себе на небезпеку. Зміна торкнеться п’яти програм Office, які запускають макроси: Word, Visio, PowerPoint, Excel і Access. Зазначена зміна почне впроваджуватися у версії 2203 Current Channel (Попередній перегляд) на початку квітня 2022 року. Після цього вона буде представлена в інших каналах оновлення, як-от Semi-Annual Enterprise Channel, Monthly Enterprise Channel і Current Channel.

Компанія також планує ввести такі ж зміни в Office 2013, Office 2016, Office 2019, Office 2021 і Office LTSC. Точні дати ще не відомі.

«Широкий спектр загроз продовжує загрожувати нашим клієнтам, надсилаючи документи та заманюючи їх, запустити шкідливий макрокод. Зазвичай шкідливий код є частиною документа, який походить з Інтернету (вкладення електронної пошти, посилання, завантаження з Інтернету тощо). ). Після ввімкнення шкідливий код отримує доступ до персонального комп’ютера, документів і мережі користувача, яка його увімкнула».

Том Галлахер, менеджер з розробки партнерської групи, відділ безпеки офісу.

Microsoft вносить зміни до макросів лише в Windows

Макроси є корисною функцією програм Microsoft Office, які дозволяють автоматизувати деякі операції, що виконуються в одній із програм Office. Наприклад, щомісяця ви повинні складати звіт для свого бухгалтера. І кожного разу в цьому звіті потрібно виконувати одне й те саме форматування документа. Але з макросами Office все можна набагато зпростити, якщо просто автоматизувати деякі дії за допомогою макросів. Наврядчи користувачеві вони знадобляться , просто редагуючи або читаючи документ у Word. Але хакери використовують макроси для поширення шкідливих програм, отримання віддаленого доступу та крадіжки конфіденційної інформації.

З новою зміною, внесеною для користувачів, замість того, щоб просто дозволяти запуск Інтернет-макросів, буде представлено інформацію про те, як безпечно ввімкнути макроси, зберегти файл та видалити позначку Інтернету (MOTW). Крім того, користувачі можуть прочитати про ризики безпеки, пов’язані з використанням макросів зловмисниками, а також дізнатися про практику запобігання фішингу та шкідливому програмному забезпеченню.

MOTW — це атрибут, який Windows призначає файлам, які походять із ненадійного джерела (Інтернет чи зона з обмеженим доступом). Атрибут додається лише до файлів, збережених у файловій системі NTFS, але не до файлів, збережених на пристроях із форматуванням FAT32.

Адміністратори в організаціях можуть використовувати політику «Блокувати запуск макросів у файлах Office з Інтернету», щоб запобігти ненавмисному відкриванню працівниками файлів з Інтернету, які містять можливі шкідливі макроси. В оголошенні компанії говориться, що якщо адміністратор увімкне цю політику, зміна за умовчанням не буде увімкнена в організації.

Microsoft наголошує на важливості включення цієї політики в роботу організацій. Вони кажуть, що вже давно рекомендували блокувати макроси, отримані з Інтернету, у базових положеннях безпеки опублікованих компанією. Захист клієнтів за допомогою такої політики за замовчуванням — це наступний крок посилення кібербезпеки, так Хані Саліба, технічний директор-партнер Office Calc, висловила свою думку щодо внесення змін до роботи механізму макросів.

Інші способи дізнатися, чи ваші файли походять з безпечного джерела будуть наступними:

- Користувач може відкривати файли з цифровим підписом макросів і наданим сертифікатом, який користувач потім встановлює як довіреного видавця на своєму локальному пристрої;

- Користувач також може відкривати файли, які походять з надійного джерела.

Перш ніж увімкнути політику для організацій, Microsoft рекомендує ІТ-адміністраторам попередньо обговорити це з бізнес-підрозділами, які використовують макроси у своїх файлах Office, наприклад, з фінансовим відділом, а також з незалежними постачальниками програмного забезпечення (ISV), на яких організація покладається у своїй роботі, і які також використовують макроси в файлах Office.

Як уникнути шкідливих макросів?

Тож якщо ви все ще розмірковуєте, що робити з тим електронним листом, надісланим кілька днів тому, розгляньте наступне:

- Спливаюче повідомлення закликає вас увімкнути активний вміст. Ви завантажили файл з Інтернету й побачили спливаючі вікна чи інші повідомлення із проханням увімкнути активний вміст. Більш ніж часто хакери застосовують таку тактику, щоб заманити користувача, який так запустить атаку. Такі речі повинні викликати у вас підозру щодо фактичної безпеки відповідного файлу;

- Невідомий адресат просить увімкнути активний вміст. Найпоширеніша тактика зловмисника полягає в тому, щоб створити певну нагальність в електронному листі та прикріпити документ, об’єкт зазначеної поспішності. Жодна компанія не попросить вас скасувати замовлення через документ Excel, і вам не потрібні макроси для того, щоб лише прочитати документ в Word;

- Ви не очікували жодного листа навіть від людини, яку ви знаєте. Можливо, ви отримали електронний лист від когось, з ким ви працюєте, або мали попередню переписку, але не пам’ятаєте, щоб насправді чекали на його. В даному випадку краще не відкривати отримані вкладення електронної пошти. Фішери саме і очікують, що ви зробите це, вдаючи когось, з ким потенційна жертва має якісь кореспондентські зв’язки.

Крім того, зміна не вплине на Office в Інтернеті, Office на пристроях Android або iOS і Office на Mac. Це торкнеться лише пристроїв на базі Windows.