Дослідники AT&T виявили нову приховану шкідливу програму для Linux під назвою Shikitega, яка націлена на комп’ютери та пристрої IoT та використовує вразливість підвищення привілеїв для запуску майнера криптовалюти Monero на заражених пристроях.

Shikitega може обійти антивірусне програмне забезпечення за допомогою поліморфного кодувальника, який унеможливлює статичне виявлення на основі сигнатур.

Нагадаю, ми також говорили про те, що новий Linux Malware Lightning Framework встановлює бекдори та руткіти, а також про те, що експерти з інформаційної безпеки розповіли про симбіот шкідливого програмного забезпечення для Linux, який практично неможливо виявити.

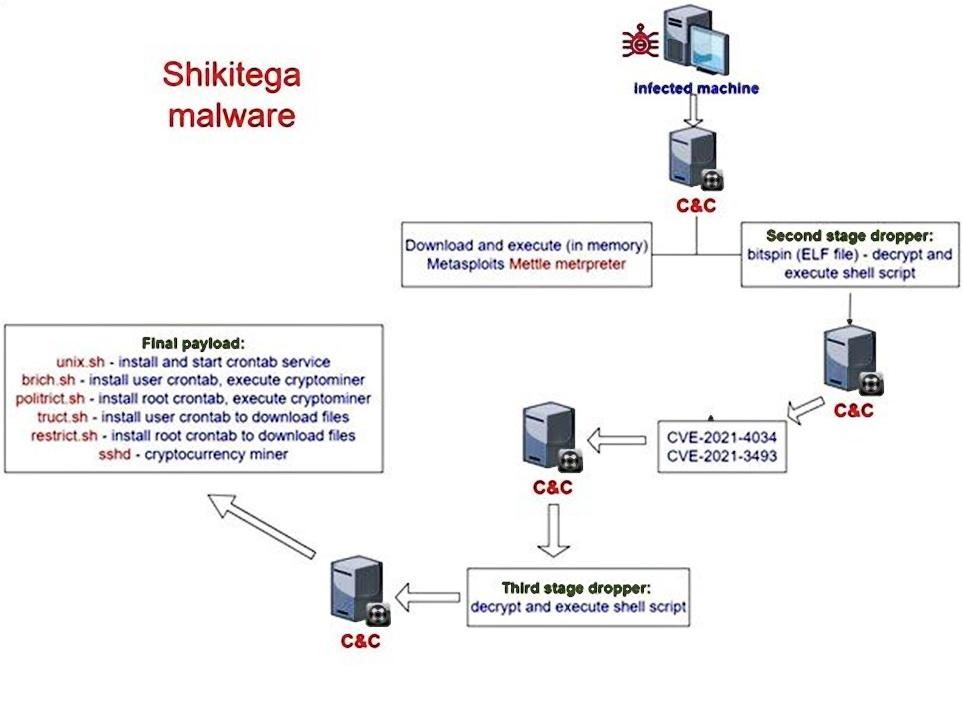

Згідно зі звітом AT&T, шкідливе ПЗ використовує багатоступінчастий ланцюжок зараження, в якому кожен рівень доставляє всього кілька сотень байтів, активуючи простий модуль, а потім переходить до наступного. Тобто Shikitega поступово доставляє своє шкідливе навантаження, при цьому кожен крок розкриває лише частину загального шкідливого кода.

Зараження починається з 370-байтового ELF-файлу, що містить закодований шелл-код. Кодування виконується за допомогою схеми кодування корисного навантаження Shikata Ga Nai. Використовуючи кодувальник, шкідливе програмне забезпечення проходить через кілька циклів декодування, де один цикл декодує наступний рівень, поки не буде декодований і виконаний остаточний корисний шелл-код.

Після завершення розшифровки виконується шелл-код, який зв’язується з C&C-сервером і отримує додаткові команди, що зберігаються та виконуються безпосередньо з пам’яті.

Одна команда завантажує та запускає Mettle, невелике портативне корисне навантаження Metasploit Meterpreter, яке дає зловмиснику додаткові можливості віддаленого керування та виконання коду на хості. Mettle витягує файл ELF ще меншого розміру, який використовує CVE-2021-4034 (PwnKit) та CVE-2021-3493 для підвищення привілеїв для рутування та завантаження криптомайнера.

Стійкість криптомайнера досягається за рахунок видалення всіх завантажених файлів, щоб зменшити можливість виявлення.

Крім того, щоб уникнути виявлення оператори Shikitega використовують законні послуги хмарного хостингу для розміщення своєї інфраструктури C&C. Це наражає операторів на ризик бути виявленими правоохоронними органами, але забезпечує кращу непомітність у скомпрометованих системах.

Команда AT&T рекомендувала адміністраторам застосовувати доступні оновлення безпеки, використовувати EDR на всіх кінцевих точках та регулярно створювати резервні копії важливих даних.