Двоє дослідників виявили проблему вразливості в Windows 10, яка допускає виконання коду в Windows 10 через IE11/Edge Legacy і MS Teams, активовану введенням аргументу в уніфікований ідентифікатор ресурсів за замовчуванням у Windows 10/11 для ms-officecmd: URI. У своєму звіті, опублікованому у власному блозі дослідників, вони подають розгорнуте висвітлення своїх висновків і додають оригінальний звіт зроблений в MSRC. Лукас Ейлер і Фабіан Броунлайн спочатку відправили результати своєї роботи в Майкрософт через https://msrc.microsoft.com/ 10 березня цього року, але компанія відхилила роботу, пояснивши, що «[..] ваш звіт, схоже, описує випадок соціальної інженерії[.. ]”.

Виявлена вразливість дозволяє виконання віддаленого коду

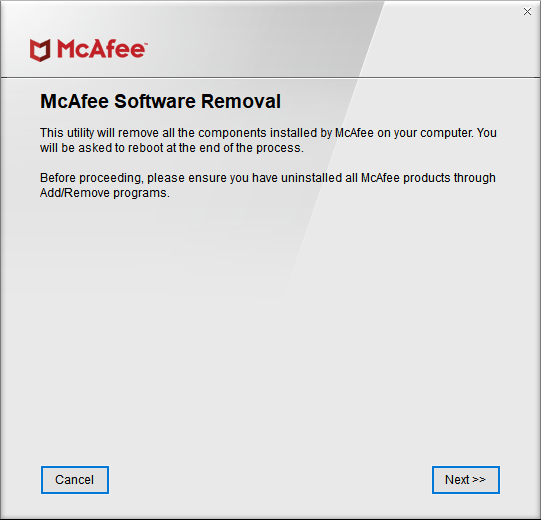

У блозі вони пояснили, що відмова була помилково зроблена. А після повторного звернення Майкрософт знову розглянула звіт і присвоїла описаній вразливості класифікацію «Критична, віддалене виконання коду». Проте в реєстр вразливостей її не було внесено і жодних попереджень для користувачів не було опубліковано. У наступній заяві Майкрософт пояснила свої дії:

« На жаль, щодо даного звіту не було опубліковано попереджень для користувачів чи саму вразливість внесено до реєстру. Причина полягає в тому, що більшість вразливостей вносяться в реєстр для пояснення нашим користувачам, чому певні виправлення надсилаються через Windows Update і чому їх слід інсталювати. Зміни на веб-сайтах, завантаження через Defender або через Store зазвичай не вносяться до реєстру.

Дослідники склали список модливих атак з використання вразливості

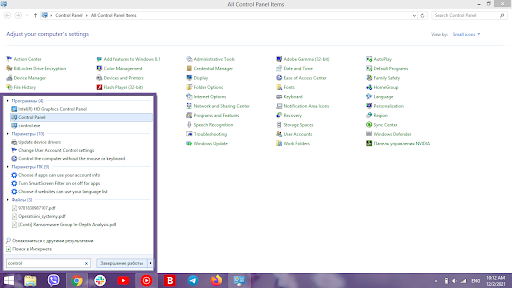

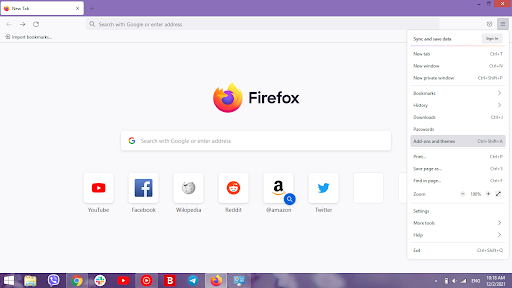

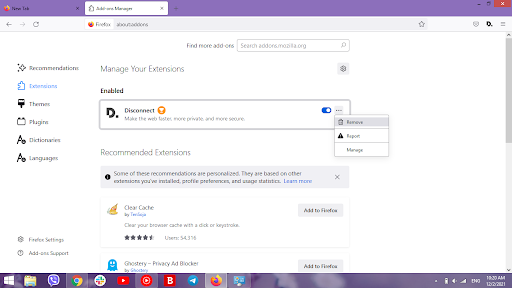

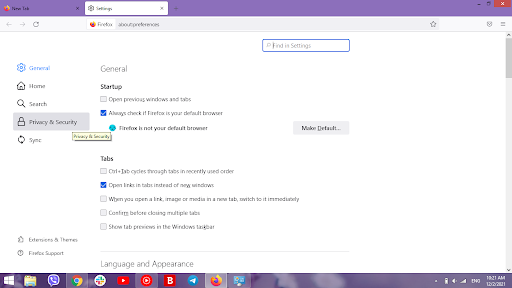

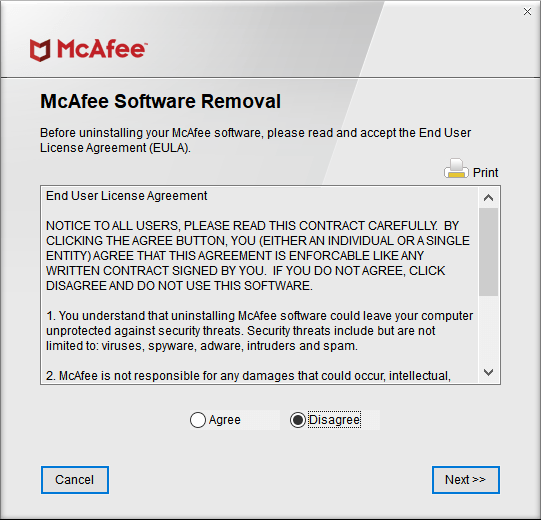

Взагалі, вразливість знаходиться в обробнику URI за замовчуванням у Windows 10 і може бути використана з різних програм. Тобто, коли користувач Windows 10 натискає шкідливе посилання «ms-officecmd:» у будь-якій програмі, довільні команди можуть виконуватися на комп’ютері жертви або відвідує шкідливий веб-сайт за допомогою Edge. Експлуатація через інші браузери змушує жертву клікнути на непримітне діалогове вікно підтвердження. З іншого боку, шкідливий URI може бути надісланий через настільну програму, яка виконує небезпечну обробку URL-адрес. У своїй публікації дослідники вказують, що окрім прямого RCE через –gpu-launcher можливі кілька інших сценаріїв атаки:

- Введення аргументів, що стосуються програми, напр. перемикач /l у Word, щоб завантажити надбудову з шляху UNC. (хоча дослідники перевірили, що шляхи UNC отримані, вони не оцінили ефект завантаження шкідливих надбудов Office);

- Введення параметра –host-rules для повного Electron MitM (повторний контроль над маркерами аутентифікації та повідомленнями Teams);

- Введення параметра –inspect=0.0.0.0:1234 для створення локального сервера налагодження вузла за допомогою програми Electron. Потім зловмисник у локальній мережі може приєднатися до порту й використовувати нейтів код (також перевірено дослідниками зі Skype як експеримент).

Крім того, з’явилася можливість ще двох атак

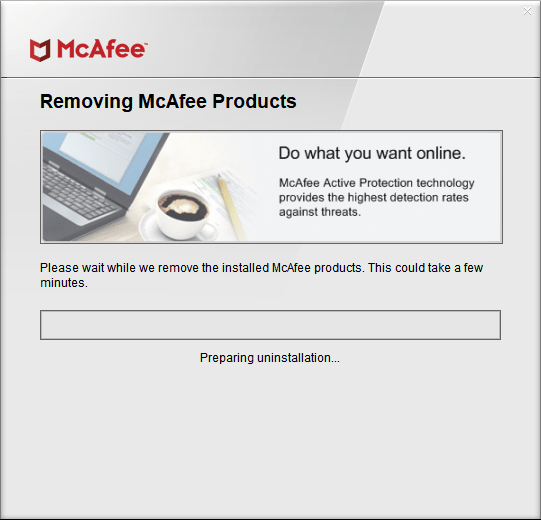

Крім того, окрім введення аргументів, вони виявили можливість наступних двох атак:

- Запуск Outlook із URL-адресою у форматі C:/…/some.exe/ (додаткова похила риска для проходження перевірки AppBridge.dll) змушує Outlook аналізувати посилання як посилання на локальний файл і переспрямовувати на/відкривати/виконати файл . Саме тому його можна включити в поведінку автоматичного завантаження Chrome для отримання довільного виконання коду після видачі попередження безпеки;

- Запуск Outlook із веб-адресою як параметром, що відкриває цю веб-сторінку в Outlook, створюючи можливість для фішингових атак.

Хоча згідно з програмою MS Bounty результати могли би бути кваліфіковані до отримання винагороди в 50 тисяч доларів, замість цього вони отримали лише 5 тисяч доларів. Компанія випустила патч через 5 місяців, але, за словами дослідників, «не змогла належним чином вирішити проблему введення основного аргументу». Дослідники кажуть, що експлойт все ще присутній у Windows 11, і, враховуючи, скільки обробників URI має Windows, є можливість,що вони також вразливі.