На офіційному сайті Інтерполу було опубліковано подробиці нещодавньої операції за участю понад 20 країн. Вони зкоординували свої сили разом з міжнародною поліцейською організацією Інтерпол в боротьбі з Інтернет шахрайством, сфера злочинності, що невпинно зростає. Міжнародна операція була проведена в рамках пілотного проекту Інтерполу ARRP. Протокол швидкого реагування в боротьбі з фінансовим онлайн шахрайством справді показав себе досить ефективним у минулій операції HAECHI-II.

Було проведено пробну перевірку нового проекту

Операція HAECHI є другою проведеною операцією в трирічному проекті за підтримки Республіки Корея. В результаті операції місцевій національній поліції вдалося заарештувати 1003 особи та закрити 1660 справ. Крім того, об’єднані сили заблокували 2350 банківських рахунків, пов’язаних із незаконними доходами від фінансових злочинів в Інтернеті. Також Інтерпол розіслав понад 50 бюлетенів з інформацією про операцію HAECHI-II та 10 новими виявленими злочинними схемами. Загалом цілі операції включали розслідування випадків відмивання грошей, що пов’язано із незаконними азартними іграми в Інтернеті, шахрайством з інвестиціями та шахрайствами агенств знайомств.

«Результати операції HAECHI-II показують, що сплеск фінансової злочинності в Інтернеті, викликаний пандемією COVID-19, не має ознак ослаблення», «Це ще раз підкреслює важливу та унікальну роль Інтерполу у наданні допомоги країнам-членам у боротьбі зі злочинністю, яка за своєю природою не має кордонів», – сказав генеральний секретар Інтерполу Юрген Шток.

Операція HAECHI-II тривала протягом чотирьох місяців з червня по вересень 2021 року за участю Макао та Гонконгу, і в ході якої було перехоплено 27 мільйонів доларів США незаконних коштів. Інтерпол планує офіційно запустити ARRP наступного року, в той самий час вкорінюючи її в систему існуючих каналів міжнародного зв’язку. Як додав Генеральний секретар Сток у своїй заяві, що сьогодні лише завдяки такій співпраці та координації на глобальному рівні національні правоохоронні органи можуть ефективно боротися з паралельною пандемією кіберзлочинності.

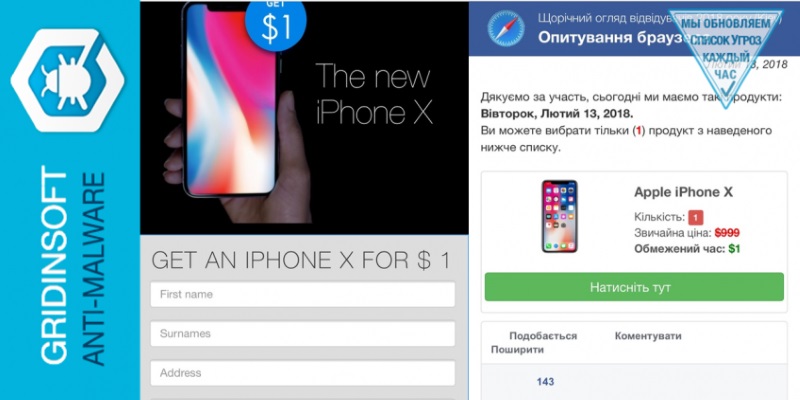

Фінансове онлайн шахрайство набуває небаченого досі розмаху

Незважаючи на те, що багато хто думає про шахрайство в Інтернеті як про відносно низького рівня злочини і низьких заробітків, два найпомітніші випадки з проведеної операції доводять протилежне. В одному з випадків дуже відома колумбійська текстильна компанія була ошукана на суму понад 8 мільйонів доларів США. Шахраї використовували досить просунуту схему шахрайства, використовуючи ділову переписку електронної пошти. Вони прикинулися законними представниками компанії та подали запит на перерахування понад 16 мільйонів доларів США на два китайські банківські рахунки.

Половина грошей вже була перерахована, коли компанія виявила шахрайство і звернулася до колумбійських правоохоронних органів. Вони, у свою чергу, звернулися за допомогою до підрозділу Інтерполу щодо фінансових злочинів через своє Національне центральне бюро (NCB) у Боготі.

Іншу компанію обманули на суму понад 800 000 доларів США. Гроші вже були повністю перераховані на рахунки у Китаї. Але словенська кримінальна поліція за сприяння Інтерполу та НЦБ Інтерполу Китаю в Пекіні успішно перехопила і повернула до Словенії всю суму.