Що таке комп'ютерний вірус?

Історія комп’ютерних вірусів

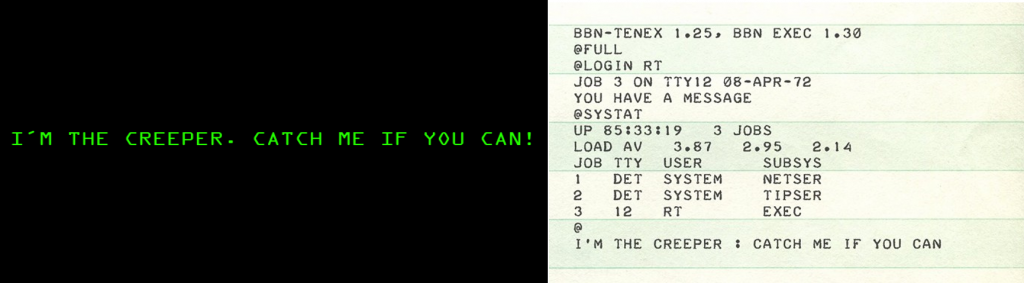

Комп’ютерні віруси були першопроходцями у світі шкідливого програмного забезпечення. Вперше ідею створення комп'ютерних вірусів окреслив письменник-фантаст Т. Дж. Райн. Він у 1977 році описав епідемію, де вірус передавався від одного комп'ютера до іншого, проникав у операційну систему, виводив комп'ютери з-під контролю людини — і це дійсно сприймалося як фантастика. Більшість дослідників вважають, що першою реальною шкідливою програмою став вірус Creeper. Він був створений Бобом Томасом і призначений для зараження DEC PDP-10 - одного з наймасовіших комп'ютерів того часу (1971). Містер Томас створив його без злого наміру - щоб показати своїм колегам, як працюють такі програми. Однак вірус Creeper зробив те саме, що й його сучасні брати – відтворив свій код в інших програмах, показуючи свою присутність повідомленням “I’m the creeper, catch me if you can!”.

Віруси не стали масовими шкідливими програмами одразу. Як і будь-яке інше зловмисне програмне забезпечення, вони мали проблеми з розповсюдженням. Звичайно, заразити комп’ютери на території університету досить легко, але майже неможливо зробити це в інших місцях. До широкого розповсюдження Інтернету віруси поширювалися на дискетах - разом з багатьма іншими програмами.

У 2000-х, після інтернет-буму, віруси стали поширеними в усьому світі. Саме у той час люди почали називати все зловмисне програмне забезпечення вірусами. Персональної кібербезпеки як такої майже не існувало. Слабкий внутрішній контроль за комп'ютерними системами та відсутність автоматизованих засобів виявлення та видалення загроз, розповсюдження піратського ПЗ та існування торентів як джерела отримання програм (замість офіційного придбання) призвели до ситуації, коли заражений комп’ютер був майже нормою. Це все передувало створенню ринку програм, які ми зараз знаємо як антивіруси.

Read also: Heuristic Virus Detection: How AI-Powered Security Catches Unknown Threats

Так що ж з комп'ютерними вірусами?

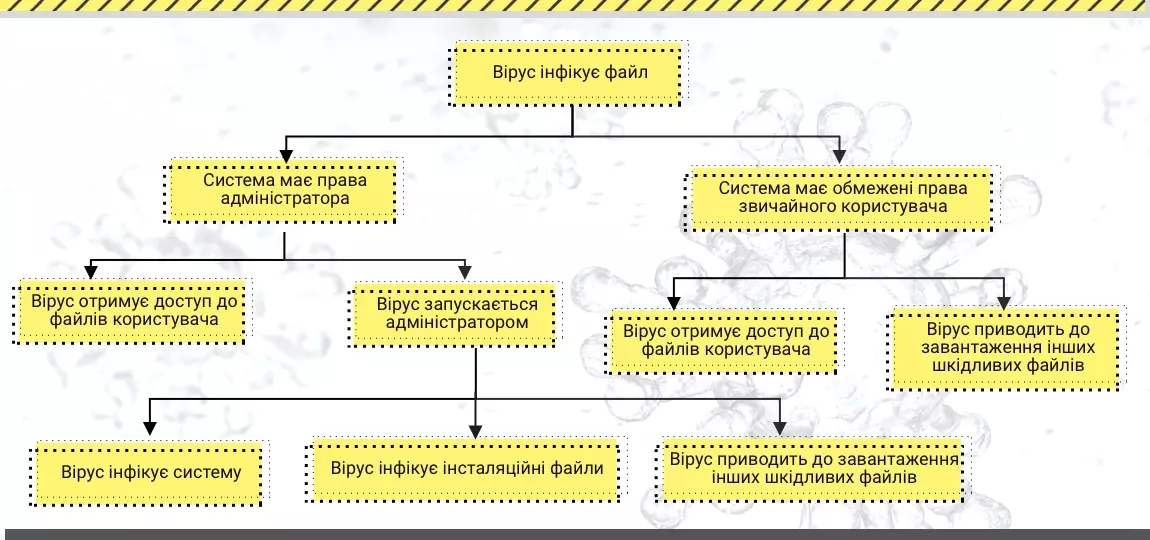

Комп’ютерний вірус, як ми говорили вище, — це зловмисне програмне забезпечення, яке відтворює свій код в інших програмах і файлах. Комп'ютерною мовою цей процес називається реплікація і запозичений він з реального світу біологічних вірусів. Потім ця реплікована частина додається в інші файли, тому заподіяна шкода зростає експоненціально. В один момент програма перестає працювати і може навіть не запускатися. Нарешті, може виявитися, що ваш комп'ютер не здатний зробити бодай щось без виклику вікна помилки. У найсумніших випадках, коли вірус пошкоджує критичні системні файли, ви побачите так званий "синій екран смерті" під час спроби завантажити Windows.

Що цікаво, віруси були абсолютно неприбутковими під час згаданого інтернет-буму. Тоді це був швидше спосіб показати свої знання у програмуванні та потішити власне его, оскільки покарання за такі види злочинів не передбачалося, а точніше жодна інституція не розглядала вірусмейкерів як злочинців. Це прийшло згодом, з розвитком інтернету. У 2000-х роках не існувало шкідливих програм, які можна було б прийнятним чином монетизувати. Але зараз, у 2022 році, чути про це досить незвично. У ті часи зловмисне програмне забезпечення було, скоріше, розвагою чи дружньою помстою, аніж способом отримувати гроші. Та, фактично, кінець ери домінування комп’ютерних вірусів став початком епохи створення шкідливого програмного забезпечення заради отримання прибутку, яка триває і досі.

Куди поділися комп'ютерні віруси?

Досить іронічно, що саме комп’ютерні віруси стали стимулом для створення шкідливих програм заради вигоди, і саме застосунки для боротьби зі шкідливим програмним забезпеченням виявилися тією силою, яка змусила віруси припинити існування. Вірусні аналітики боролися десятиліття, але нарешті знайшли універсальні способи зупиняти їх усі, навіть найновіші: було запроваджено правило «Якщо програма звертається для запису до певних секцій інших ехе файлів – це вірус» — і цього часто достатньо, щоб більшість спроб творців шкідливого програмного забезпечення були марними.

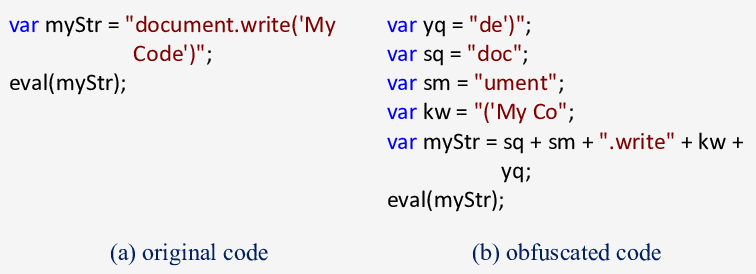

Звичайно, віруси не зникли повністю. Обійти згадане вище правило можна за допомогою трюків з обфускацією та переховуванням. Віруси "потрібні", коли треба використати вразливість, зробити певні програми несправними або організувати не санкціоновану користувачем передачу даних. Тому кіберзлочинці часто використовують спеціально створені віруси для здійснення кібератак на корпорації.

Read also: Virus:Win32/Expiro: The Chameleon Backdoor That's Still Causing Havoc in 2025

Шляхи поширення комп'ютерних вірусів

Десятиліття тому комп'ютерні віруси були скрізь, оскільки то була їхня ера. Ви могли натиснути на банер онлайн та отримати вірусне завантаження, встановити піратську гру – і вірусний вміст буде доданий бонусом. Навіть відвідування вебсайтів не було безпечним – віруси могли непомітно проникати на ваш ПК і чекати на свій зоряний час. Більшість із цих шляхів розповсюдження унеможливлені зараз і програмне забезпечення має набагато більший захист. Тож, вірусмейкери, мабуть, часто говорять, що раніше були кращі часи.

Сьогодні віруси в основному застосовують для кібератак та різного несанкціонованого збору даних. Вони використовують звичайні способи поширення, але їх цілі - великі компанії і необізнаний користувач дає їм шлях до корпоративної мережі. Різного роду спам, налаштування віддаленого доступу, соціальна інженерія, сумнівні веб-сайти та отримані з них додатки відкривають, в разі успішного проникнення в мережу, доступ до будь-якої інформації: від номерів рахунків та паролей до секретних документів та приватних розмов.

Цікаво і те, хто створює ці віруси. Віруси створюють злочинні групи, які діють заради фінансової або політичної вигоди. Їх очевидна ціль - заподіяти шкоду компанії або організації. Якщо вірусу вдається проникнути в цільову мережу, це може коштувати жертві великих сум грошей.

Існує кілька класифікацій щодо хакерів (так називають і вірусмейкерів, оскільки їх основна мета - проникнення в систему), але ось дві основні:

Black Hat: це лиходії з фільмів. Вони використовують складні методи, щоб отримати доступ до систем, заволодіти ними та їхніми даними, знищити їх, продати тощо.

White Hat: це етичні хакери, які працюють над безпекою та захистом ІТ-систем. Зазвичай це співробітники компаній з комп’ютерної безпеки, які та оцінюють уразливі місця мереж та сервісів, щоб вжити заходів для вчасного запобігання.

Read also: Shortcut Virus

Як запобігти комп’ютерним вірусам?

Отримати комп’ютерний вірус сьогодні - все одно, що підхопити застуду. Це може статися з кожним, адже використання методів соціальної інженерії націлене, на превеликий жаль, саме на те, щоб ми стали жертвою обману. Важливо знати, де варто шукати допомоги і які засоби лікування є надійними, а які мають сумнівну користь. Основна рекомендація щодо захисту вашого комп’ютера – використовувати надійний антивірусний продукт і підтримувати його в актуальному стані. Однак є деякі дії, які мають бути частиною рутинної гігієни для вашого комп’ютера:

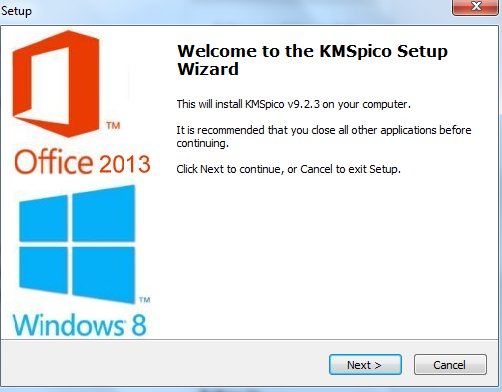

- Не встановлюйте програмне забезпечення сумнівного походження.

- Не відкривайте електронні листи від незнайомців або вкладені файли, походження яких вам незрозуміле.

- Використовуйте спеціальні програми для блокування спливаючих вікон у своєму браузері.

- Не відкривайте документи, не перевіривши тип файлу; вкладений файл може бути виконуваним файлом або містити всередині макроси.

- Керуйте налаштуваннями конфіденційності свого браузера.

Нелегальне програмне забезпечення є одним із наймасовіших джерел зловмисного програмного забезпечення для більшості користувачів. Правила гігієни комп’ютера якраз базуються на розумінні користувача що і якими шляхами потрапляє у його систему. Набори програм з торрент-трекерів, розваги з сайтів з «безплатними» іграми та інструменти для зламу ліцензії різного програмного забезпечення є звичайними носіями шкідливого ПЗ. Зокрема, генератори ліцензійних кодів, вважаються одним із найпоширеніших джерел вимагачів і шпигунських програм на початку 2026 . Забудьте про їх використання - і ви значно зменшите шанси отримати вірус.

Спам електронною поштою вже став класикою розповсюдження вірусів. Шахраї надсилають електронні листи, які змушують користувачів натиснути посилання або відкрити вкладений файл. Що б там не було, ви отримаєте щось небезпечне на свій ПК після виконання зловмисного сценарію. Уникнути таких електронних листів важко: їх навмисно роблять схожими на оригінальні повідомлення від законних компаній, таких як Amazon або FedEx. Таким чином, важливо, щоб ви запам’ятали єдину різницю, яку вони не можуть приховати – адресу електронної пошти відправника. Майте на увазі, що повідомлення про доставку від Amazon ви не отримаєте від [email protected] — для цього у них є офіційна брендована електронна адреса.

Найефективніший спосіб захистити себе – поєднати спеціальне антивірусне програмне забезпечення та свої знання. Належні засоби безпеки, такі як GridinSoft Anti-Malware, допоможуть просканувати та виявити у вашій системі комп’ютерні віруси, шпигунські програми або програми-вимагачі, а ваші знання про правильну гігієну комп’ютера та відповідальне ставлення зведуть до мінімуму можливість зараження.

Read also: Polymorphic vs Metamorphic Virus