Що таке Ботнет?

April 03, 2025

Перше, що вам потрібно знати, це те, що кіберзлочинці — не єдина категорія грабіжників, яким може знадобитися ботнет. Часто ботнети працюють у політичних чи суспільно-значущих кампаніях - коли запускають спам-акцію на чиїйсь сторінці в соціальних мережах або роблять це під чиїмось відео на YouTube. Звичайно, і кіберзлочини, і будь-який спам небажані, але останнє зазвичай оцінюють як жарт чи дрібну підступність.

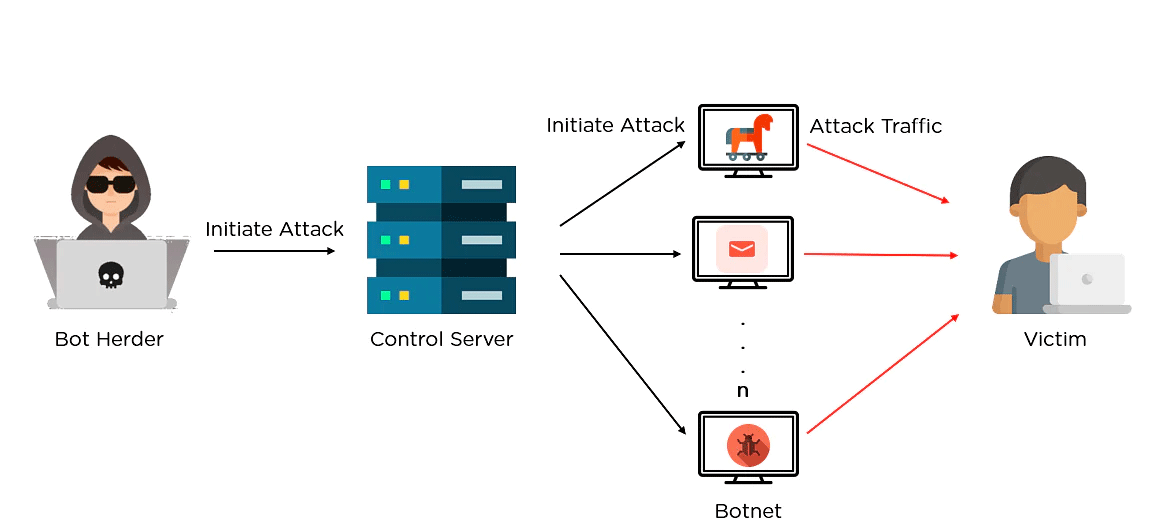

Усі ботнети різні, але мають спільне – програмне забезпечення, яке об’єднує комп’ютер в єдину мережу. Зазвичай для цього творці ботнетів використовують бекдор-віруси. Звичайно, вони можуть використовувати будь-який інший вірус, який може змінювати параметри мережі та надавати віддалений доступ - трояни віддаленого доступу та , наприклад, викрадачі. Але статистика показує, що перевагу надають бекдорам - можливо, тому, що вони розроблені здебільшого для цієї мети.

Через бекдор шахраї змінюють ваші системні та мережеві налаштування. Вони додають спеціальне підключення до свого командного сервера за допомогою консольної команди, вимикають ваш антивірус і, нарешті, завантажують певний інструментарій, який дозволяє їм «розбудити» ваш комп’ютер і змусити його діяти так, як вони хочуть у визначений момент часу.

Read also: GorillaBot: Advanced Mirai Variant Targeting IoT Devices with Enhanced DDoS Capabilities

Навіщо кіберзлочинцям потрібен ботнет?

Як вже було сказано, ботнети покликані створювати масовані заходи, переважно шкідливого характеру. Усі DDoS-атаки та ефективні спам-кампанії здійснюються за допомогою ботнетів. Мережа, що складається з повністю керованих комп'ютерів з централізованим командним пунктом, є високоефективною. Тільки уявіть - у вас є армія, яку ви контролюєте на 100%, і ви не платите ні копійки, щоб керувати ними - окрім, звичайно, рахунку за Інтернет. Так, у Darknet ви можете знайти пропозиції про оренду ботнету, але часто ці мережі використовуються і хакерами, які їх створили.

Точною метою атак, які здійснюються за допомогою ботнетів, є отримання прибутку, помста чи створення ілюзії. Хоча першу та другу причини атак через ботнети можна легко зрозуміти, «створення ілюзії» варто пояснити.

Деякі політичні партії чи лідери громадської думки іноді потрапляють у ситуацію, коли їм потрібно переконатися, що їхня аудиторія підтримує багато людей точку зору, яку вони пропонують. Люди нерідко роблять висновки на основі думок інших людей. Однак вони нечасто замислюються, що «натовп», який вони бачать і за яким спостерігають, може бути ілюзорним. Ботнети «наймають» недобросовісні медіа-компанії чи лідери громадської думки, щоб створити ілюзію, що багато людей підтримують, наприклад, певні зміни в законодавстві чи уряді, які впроваджуються без демократичного голосування.

Активність ботнету у 2025 році:

- GorillaBot: Advanced Mirai Variant Targeting IoT Devices with Enhanced DDoS Capabilities

- New FritzFrog Botnet Sample Exploits Log4Shell and PwnKit

- NoaBot Botnet: The Latest Mirai Offspring

- InfectedSlurs Botnet Exploits Zero-Days to Spread Mirai Malware

- DarkGate and Pikabot Copy the QakBot Malware

- IPStorm Botnet Stopped by the FBI, Operator Detained

- IoT Malware Attacks Grow by 400% in 2023

- Mirai variant "Pandora" infects Android TV for DDoS attacks.

Як зрозуміти, що мій комп’ютер є частиною ботнету?

Хакери, які створили бот-мережу, не мають сенсу переконуватися, чи не виявив користувач ПК, що підключений до ботнету, що його зламано. Коли в їхній мережі тисячі комп’ютерів і десятки тисяч комп'ютерів, втрата одного чи навіть десяти машин не принесе істотного негативного ефекту. Вони можуть запускати діяльність ботнету, навіть коли ви користуєтеся своїм комп’ютером. Отже, будь-яка дивна діяльність серед перелічених нижче є приводом для сканування комп’ютера на наявність можливих бекдорів. Ось типові ознаки того, що ваш ПК є частиною ботнету:

- Вказівник миші рухається автономно;

- Ви бачите, як вікна консолі відкриваються хаотично;

- Вікно браузера відкривається без вашого наміру;

- Ви бачите помилку 404 під час спроби відкрити веб-сайти, при цьому ви можете перейти на цей сайт з іншого пристрою (тобто сайт працює);

- Для ноутбуків: ваша батарея починає розряджатися набагато швидше, ніж зазвичай, без будь-яких оновлень програмного чи апаратного забезпечення або змін у програмах, які ви зазвичай запускаєте;

- Для користувачів із лімітованими Інтернет-з'єднаннями: трафік надзвичайно швидко споживається програмою, якою ви не користувалися.

Read also: New FritzFrog Botnet Sample Exploits Log4Shell and PwnKit

Принаймні двох із цих ознак достатньо, щоб вважати, що хтось інший користується вашим комп’ютером. Не панікуйте — шахраїв, які додали ваш комп’ютер до ботнету, скоріше за все, не цікавлять ваші дані чи інша конфіденційна інформація. Все, що вам потрібно зробити, це запустити антишкідливе програмне забезпечення, виконати сканування та видалити загрозу. Хоча вірус може призупинити роботу Microsoft Defender, він навряд чи може вимкнути інструменти безпеки сторонніх розробників.

Як я можу захистити свою систему від перетворення на частину ботнету?

Важко передбачити, звідки бекдор-вірус намагатиметься атакувати вашу систему. Звичайно, ботнети створюються не тільки за допомогою бекдорів; як уже згадувалося, трояни віддаленого доступу та стилери також здатні на таке. Тим не менш, навіть системні адміністратори можуть створити лише пасивні бар'єри проти вірусів. Вони будуть ефективними, доки ви не відкриєте величезні ворота для будь-якого типу зловмисного програмного забезпечення — веб-браузер.

Щоб захистити вашу систему, вам потрібно використовувати антизловмисне програмне забезпечення або антивірусне програмне забезпечення з функцією проактивного захисту . Інструменти безпеки з цією функцією сканують активність кожної запущеної програми та виявляють зловмисне програмне забезпечення за його поведінкою. Проактивний захист є найефективнішим рішенням проти бекдорів. GridinSoft Anti-Malware — це інструмент безпеки, який може запропонувати вам таку функцію.