Шпигунське ПЗ

April 03, 2025

Шпигунське програмне забезпечення коротко можна описати як вірус, який записує всі ваші дії, записує ваше місцезнаходження, вашу IP-адресу та різні інші дані. Як справжній шпигун, цей вірус покладається на прихованість - якщо його не помітити, він може дізнатися майже все про вас. Шпигунське програмне забезпечення надзвичайно важко розпізнати без допомоги антивірусного ПЗ, оскільки воно діє глибоко у вашій системі. Крім того, такий шкідник намагається приховати більшість своїх дій, тому навіть деякі антивірусні програми не можуть його виявити.

Іноді шпигунське ПЗ ховається всередині нормальної програми. Ця програма може розповсюджуватися через офіційні канали, наприклад веб-сайти розробників або веб-магазин Google. Звичайно, всі шпигунські елементи в цих програмах рано чи пізно виявляються. У деяких випадках програми містять не саме шпигунське ПЗ, а тільки функції, які можна використовувати як те, що пропонує шпигунське ПЗ. Такі функції часто додаються ненавмисно, і розробник зазвичай видаляє їх одразу після виявлення. Тим не менш, існує ще багато сумнівних утиліт, які, як повідомляється, містять елементи шпигунського програмного забезпечення, але їхні розробники гарантують, що вони не додавали шкідливих елементів.

Типи шпигунського ПЗ

Існують різні типи шпигунського програмного забезпечення. Кожен збирає певну додаткову інформацію:

Кейлоггери

Цей тип шпигунського ПЗ, який іноді називають системними моніторами, записує вашу діяльність на комп’ютері. Наприклад, він може відстежувати ваші натискання клавіш, веб-сайти, які ви відвідуєте, історію пошуку та листування електронною поштою. Він також часто робить знімки екрана для фотофіксації вашої діяльності. Деякі типи кейлоггерів також можуть збирати інформацію з інших підключених комп’ютерів, наприклад принтерів.

Викрадачі паролів

Цей тип шпигунського ПЗ збирає паролі із заражених комп’ютерів. До них належать паролі, що зберігаються у веб-браузерах, і інформація для входу на комп’ютер.

Банківський троян

Банківські трояни – це тип шпигунського програмного забезпечення, яке записує облікові дані від банків та інших фінансових установ, як-от брокерські контори чи криптогаманці. Трояни виявляють уразливі місця в браузерах і втручаються у веб-сторінки та транзакції, про що не відає ані користувач, ані установа.

Викрадачі інформації - інфостілери

Це шпигунське програмне забезпечення сканує заражені комп’ютери на наявність такої інформації, як імена користувачів, паролі, історія веб-переглядача, файли журналів, документи та мультимедійні файли. Потім така програма передає дані на інший сервер або зберігає їх на вашому ПК, де хакери можуть отримати до них доступ. Інфостілер намагається викрасти вашу інформацію. Складніші зловмисні програми, такі як банківські трояни (наприклад, TrickBot) і переслідувачі, зазвичай включають в себе компоненти інфостілерів.

Крадії браузера

Крадії браузера буквально захоплюють ваш веб-браузер: вони дозволяють хакерам змінювати налаштування програми та відвідувати (шахрайські) веб-сайти, які ви не просили відкривати. Хоча цей тип зловмисного програмного забезпечення зазвичай підпадає під категорію рекламного ПЗ, воно також може містити компоненти вірусів-шпигунів. Рекламне програмне забезпечення викликає роздратування та відносно нешкідливе для ваших комп’ютерів, але якщо зловмисники браузера мають шпигунське ПЗ, вони можуть збирати ваші дані та продавати їх третім особам. Зловмисники можуть навіть використати це для власної вигоди. Отже, якщо ви підозрюєте, що маєте такого шкідника, краще перестрахуватися та негайно видалити його.

Отримані зразки шпигунів у 2025:

| Spy.Win32.Redline.lu!heur | 64c47faead7a72f14feb3f36b9e8f6446a1fdcfcebbb8d32b2944348e40be3e0 |

| Spy.Win64.Gen.tr | 7123e1514b939b165985560057fe3c761440a9fff9783a3b84e861fd2888d4ab |

| Spy.U.Gen.tr | 21c5879b02af0d0e79e8ccc9ee034270943d8f180e78278441fc496021c24874 |

| Spy.Win32.Keylogger.ca | 75e06ac5b7c1adb01ab994633466685e3dcef31d635eba1734fe16c7893ffe12 |

| Spy.U.Gen.tr | 656377d0b9fed711a106596e0e97695805b100f8173fda6f0a9629647975dcf4 |

| Spy.Win32.Keylogger.cld | 1b6148c640e0d63bfd74b9df003b3214dacf2aa678a7fce1075c25cf033e0e5c |

| Spy.Win64.Gen.tr | 31b5761cd2779dcaf09957101e01d66599b2c48615731bb06fe28e78f9340e3c |

| Spy.Win32.Keylogger.cld | 2a20ac96fac5c46b7dbd7bea0d073dbee40ca99c4fd0e36d1a2fa01ef66cd53a |

| Spy.U.Gen.tr | 0f63e3b2bb4374402882920ad433be297cce87ca2e77f1e7a479d8f77b2778bc |

| Spy.Win64.Gen.tr | 737de03e42d485e554797624c34408b2a1eb0c63bfc4b26ba202feeb8defd49f |

Шпигунське ПЗ та викрадачі – у чому різниця?

Кілька типів комп'ютерних вірусів використовуються як засоби для шпигування. Вони дуже схожі на базовому рівні, але мають багато суттєвих відмінностей, коли справа доходить до кінцевої функціональності. Шпигунське ПЗ та викрадачі дуже схожі між собою, оскільки їх кінцева мета одна — викрасти цінну інформацію та перенести її кіберзлочинцям, які контролюють вірус. Різниця полягає в типі інформації, на яку ці віруси орієнтовані. Шпигунське ПЗ в першу чергу націлене на загальну інформацію – ваше місцезнаходження, IP-адресу, години активності, встановлені програми, конфігурацію комп’ютера тощо. Воно викрадає цю інформацію відразу після запуску і підключення до серверу, яким керують його творці. Щоб встановити з’єднання, програми-шпигуни налаштовують мережеві конфігурації, змінюючи відповідні розділи реєстру та групові політики.

Тим часом, викрадачі націлені на певний тип конфіденційних даних. Цей вірус може шукати лише ваші паролі або мережеві журнали; він може спробувати отримати деякі файли, які ви зберігаєте на своєму ПК. Фокус цього вірусу зменшує загальні шанси на успішну атаку. Іноді шкідник не може знайти, де зберігаються ваші паролі. У деяких випадках інфостілер не може впоратися з механізмами безпеки, які захищають облікові дані. У випадку з цінними документами вірус-крадій може зпасувати, наприклад, тому, що ви зашифрували файл. Навіть якщо викрадач доставляє дані, немає гарантії, що шахраї зможуть його прочитати. Не забудьте скористатися функцією шифрування диска!

Приклади шпигунського ПЗ

З розвитком технологій кібербезпеки багато шпигунських програм зникли, а з’явилися інші, більш складні форми шпигунського програмного забезпечення. Ось деякі з найвідоміших прикладів шпигунського програмного забезпечення:

- AzorUlt – може викрадати банківську інформацію, зокрема паролі та дані кредитної картки, а також криптовалюту. Троян AzorUlt зазвичай поширюється в комплекті з шифрувальниками-вимагачами.

- TrickBot – фокусується на крадіжці банківської інформації. TrickBot зазвичай поширюється через зловмисні спам-кампанії. Крім того, він може поширюватися за допомогою експлойта EternalBlue (MS17-010).

- Gator – зазвичай у комплекті з ПЗ для обміну файлами, таким як Kazaa, ця програма відстежувала б звички жертви веб-серфінгу та використовувала інформацію, щоб показувати їй краще націлену рекламу.

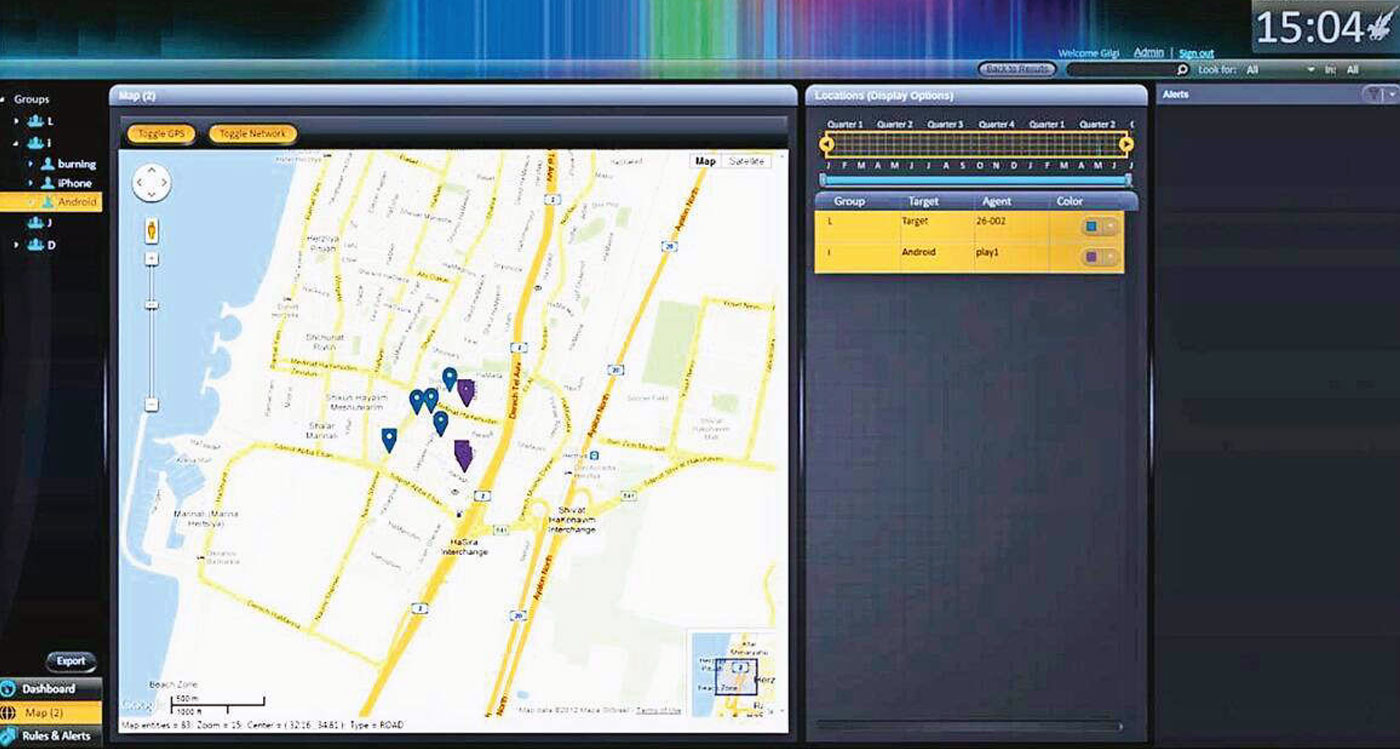

- Pegasus — це шпигунське ПЗ, розроблене ізраїльською компанією NSO Group, яка займається кіберзброєю. Pegasus можна приховано встановити на мобільних телефонах (та інших пристроях); вона працює на більшості версій iOS та Android. Повідомляється, що Pegasus може використовувати всі версії iOS до 14.6 через безкліковий експлойт iMessage. Станом на 2022 рік Pegasus міг читати текстові повідомлення, відстежувати дзвінки, збирати паролі, стежити за місцезнаходженням, отримувати доступ до мікрофона та камери цільового пристрою, а також збирати інформацію з програм. Шпигунське програмне забезпечення названо на честь Пегаса, крилатого коня з грецької міфології.

- Vidar – троян, який пропонує хакерам можливість установити свої параметри для викраденої інформації. Окрім номерів кредитних карток і паролів, Vidar також може обчищати цифрові гаманці. Це шпигунське ПЗ можна поширювати у різних форматах за допомогою експлойтів.

- DarkHotel – націлені на керівників компаній і урядів, які використовують готельний WIFI, використовуючи кілька типів зловмисного програмного забезпечення, щоб отримати доступ до систем, що належать певним впливовим людям. Щойно цей доступ було отримано, зловмисники встановюють кейлоггери, аби перехопити паролі своїх цілей та іншу конфіденційну інформацію.

- Zlob. Також відомий як троян Zlob, ця програма використовує вразливі місця у кодеку ActiveX, щоб завантажити себе на комп’ютер і записувати історію пошуку та перегляду, а також натискання клавіш.

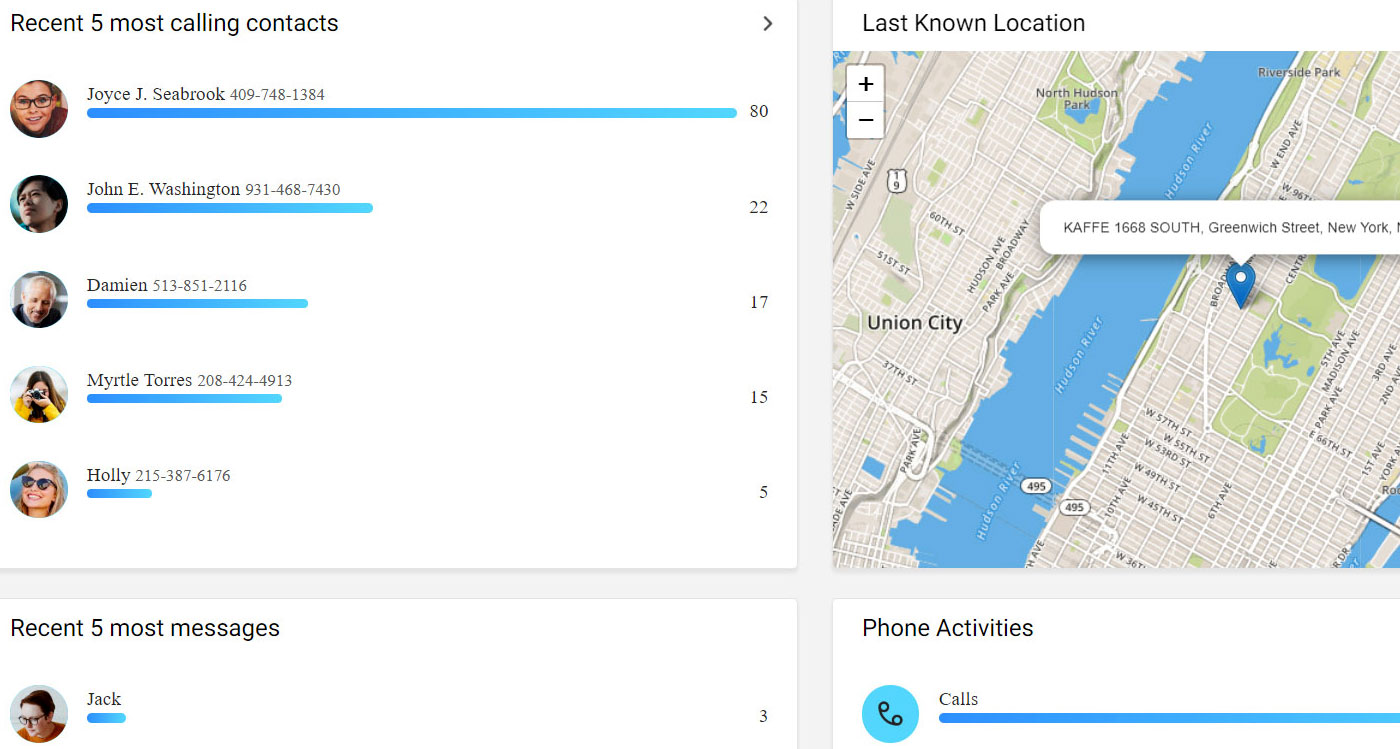

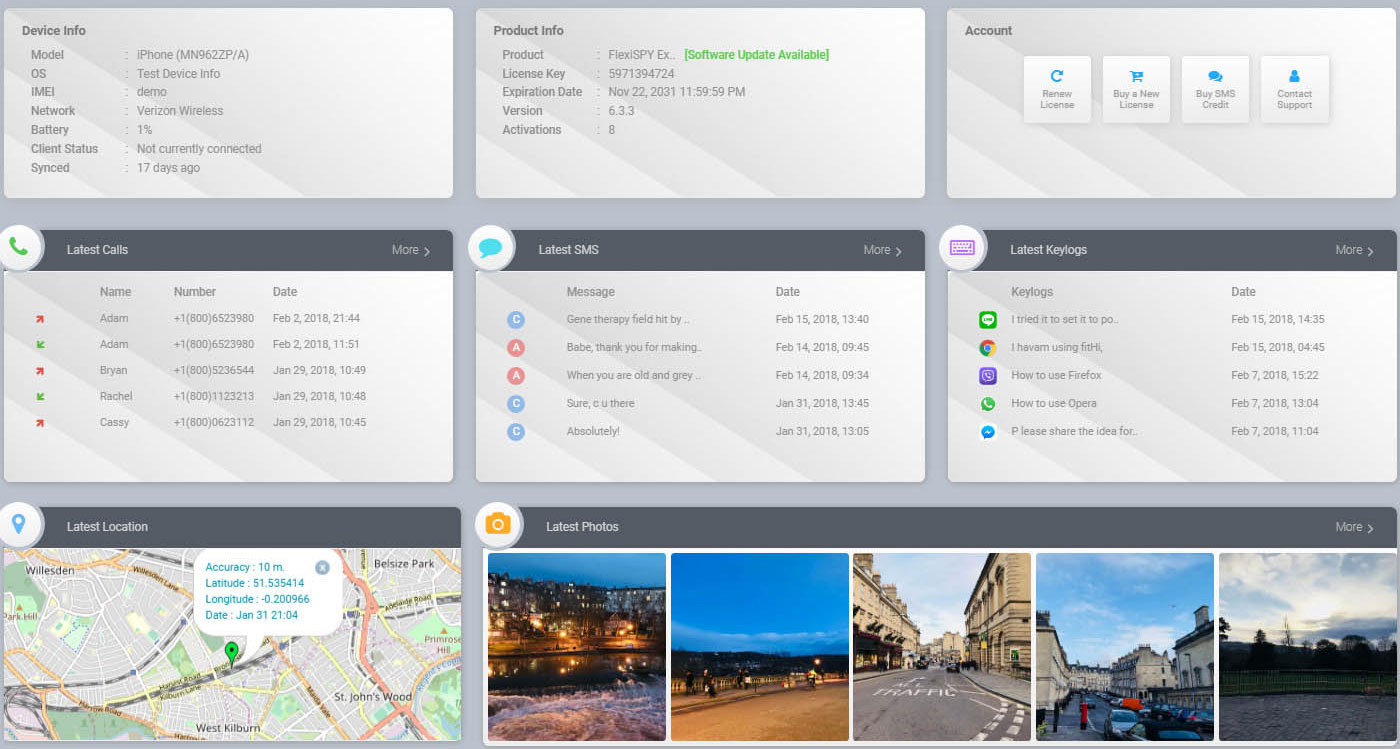

- FlexiSpy навіть не приховує своєї справжньої природи. Це шпигунське ПЗ популярне серед окремих користувачів, які хочуть шпигувати за кимось. Доступне у якості "сірого" додатку, який встановлюється не з офіційного магазину додатків, проте має інтерфейс і може бути видаленим як звичайна програма.

- Cocospy – відстеження в реальному часі для iPhone або Android. Він збирає журнали викликів, телефонну книгу, дані про місцезнаходження, заплановані події в програмі Календар і SMS із месенджера iMessage. Це відстеження здійснюється з допомогою перехоплення оновлень iCloud – якщо вони ввімкнені на пристрої жертви.

- Mobistealth пропонує прослуховувати дзвінки, текстові повідомлення, отримувати місцезнаходження зараженого пристрою та віддалено перевіряти найпопулярніші соціальні мережі і месенджери. Mobistealth практикує дистанційне встановлення шпигунського ПЗ.

Мобільні шпигунські програми

Мобільні телефони вже давно стали частиною нашого повсякденного життя, особливо з появою сучасних смартфонів. Маленький шматок алюмінію та скла містить так багато про нас самих - цифри, фотографії, повідомлення, дати та навіть фізіологічні показники. Він торкається всіх аспектів нашої повсякденної рутини - від часу пробудження до робочого процесу та вечірньої кави з дівчиною. Ось чому негідники, які хочуть викрасти наші дані, приділяють стільки уваги мобільним пристроям.

За останні кілька років iOS стала набагато суворіше ставитися до конфіденційності користувача. На відміну від Android, операційна система для iPhone пропонує набагато ширші налаштування доступу до приватної інформації та може показати вам, які програми отримували доступ до цих даних востаннє. Крім того, Apple різко обмежила кількість інформації, яку програми можуть збирати про користувачів iPhone. Facebook втратив мільярди доларів через цю функцію, а шахраї втратили можливість збирати всі особисті дані без ризику.

Насправді шпигунське програмне забезпечення існує як для iPhone, так і для смартфонів Android. Рідкісні платформи, такі як Blackberry OS або Windows Phone, були поза охопленням зловмисного програмного забезпечення, оскільки витрачати гроші та час на розробку шкідника для такої малої аудиторії просто невигідно. Більшість зразків шпигунського ПЗ були представлені як «звичайні» програми - принаймні вони так виглядають. Ймовірно, ви встановите його після поради свого друга чи когось в Інтернеті. Найбільшим питанням для шпигунського ПЗ є отримання дозволу на доступ до певних частин системи: люди зазвичай проходять цю частину інсталяції, не задумуючись, чи потрібні програмі ці доступи. Але чому калькулятору може знадобитися доступ до вашої галереї та контактів? А де фітнес-трекер може використовувати вашу телефонну книгу? Ці запитання риторичні, і їх потрібно ставити собі кожного разу, коли ви бачите такий парадоксальний запит.

Давайте розглянемо останні приклади шпигунського програмного забезпечення для обох операційних систем – по два для кожної.Шпигунське програмне забезпечення для Android

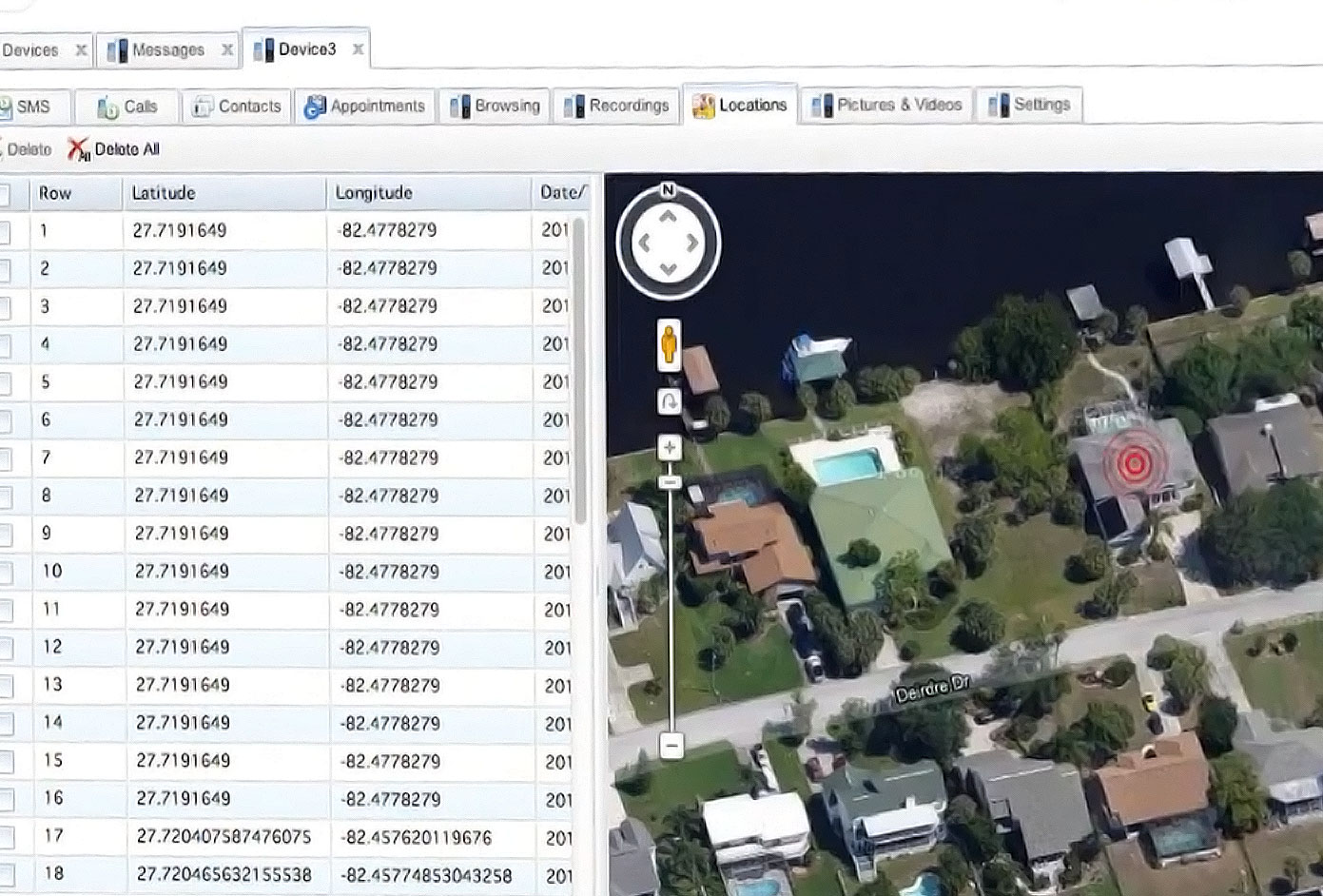

Менеджер процесів, який керує камерою та мікрофонами. Повідомляється, що ця штука з’явилася наприкінці березня та була описана на початку квітня 2022 року. Ймовірно, вона пов’язана з російсько-українською війною, оскільки IP-адреса її C&C-сервера належить до російського діапазону IP-адрес. Можливо, це найбільш класичний приклад мобільного шпигунського програмного забезпечення – програми, яка намагається отримати доступ до занадто великої кількості конфіденційної інформації. Зокрема, цей запит просив такі категорії:

- Журнали викликів

- Список контактів

- Інформація про GPS

- Стан з’єднання Wi-Fi

- Надсилання SMS

- Читання SMS на SIM-карті

- Аудіосповіщення

- Повний доступ до камери

Шпигунське програмне забезпечення для iPhone

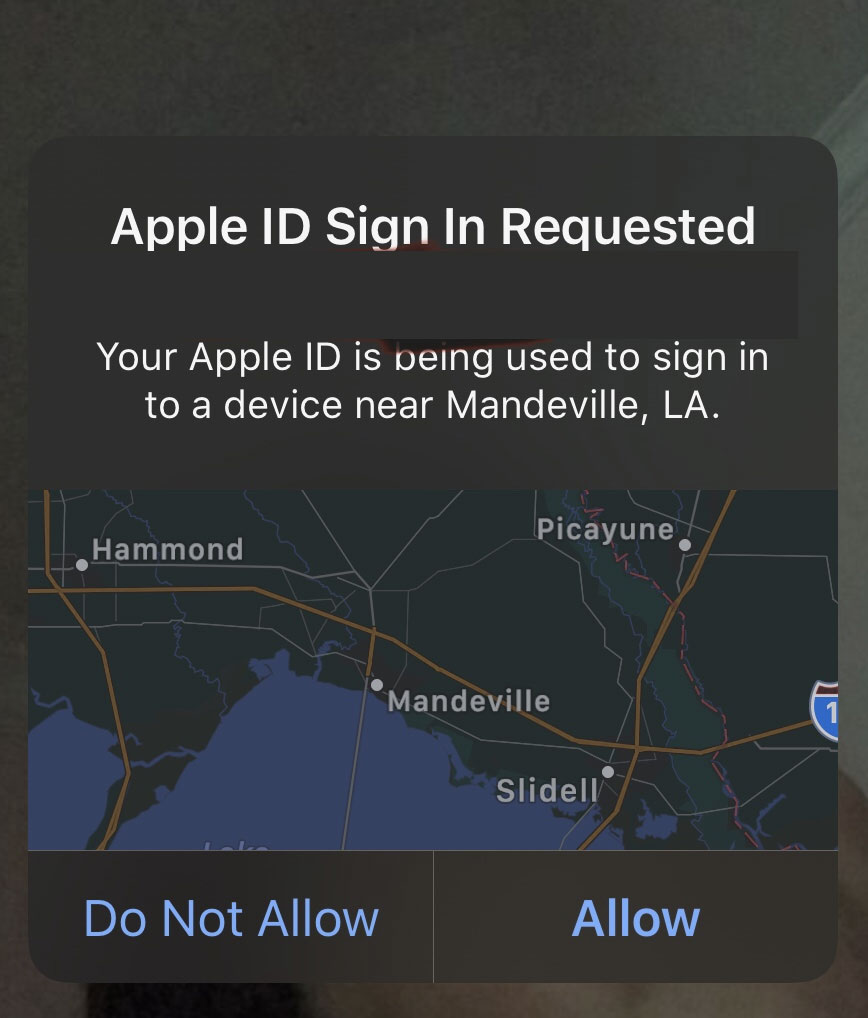

Шпигунське програмне забезпечення для iOS рідко набуває форми шахрайської програми, оскільки AppStore суворо модерується. Таким чином, додати програму із сумнівною чи навіть шкідливою функціональністю проблематично. Крім того, згадані вище обмеження щодо збору особистої інформації роблять будь-які спроби «помірного» шпигунства неефективними. Єдина область, яка залишається доступною для таких програм, — це люди, які використовують джейлбрейк — зламану версію iOS, яка дозволяє встановлювати додатки від сторонніх розробників. Кілька способів встановлення все ще доступні навіть без нього, але вам потрібно деякий час взаємодіяти з пристроєм або знати облікові дані електронної пошти iCloud, яка використовується на девайсі.

Cocospy – програмне забезпечення для шпигунства, відстеження та моніторингу для мобільних пристроїв

Cocospy обіцяє відстеження вибраного пристрою в реальному часі. Він збирає журнали викликів, телефонну книгу, дані про місцезнаходження та заплановані події в програмі «Календар» і SMS із месенджера iMessage. Це відстеження здійснюється з оновлень iCloud, якщо їх увімкнено на пристрої жертви.

Mobistealth - віддалений моніторинг для мобільних пристроїв Android

Додаток Mobistealth - ще один приклад програми, яка не соромиться бути шпигунським інструментом. Вони пропонують прослуховувати дзвінки, смс-повідомлення, отримувати місцезнаходження зараженого пристрою, дистанційно перевіряти найпопулярніші соціальні мережі та месенджери. На відміну від Cocospy, тут практикується віддалена інсталяція шпигунського ПЗ. Однак для цього все одно потрібні облікові дані iCloud.

FlexiSpy – шпигунський інструмент моніторингу для Android і iPhone

FlexiSpy навіть не приховує своєї справжньої природи. Це шпигунське програмне забезпечення популярне серед окремих користувачів, які хочуть слідкувати за кимось. Він поширюється через сторонні сайти, і вам потрібно якимось чином перенести його на пристрій жертви. FlexiSpy дозволяє тому, хто ним керує, використовувати мікрофон, камеру, реєструвати натискання клавіш і стежити за розмовами. Це повноцінне шпигунське ПЗ, але ви повинні самі подбати про його поширення.

Шпигун Pegasus – Android і iPhone

Будь-яка розмова про шпигунське ПЗ буде неповним без згадки того, яке вважається найкращим і найнебезпечнішим. Шпигунське програмне забезпечення Pegasus, дітище групи NSO (дочірня компанія ізраїльського уряду), служить інструментом для шпигунства за людьми, які вважаються небезпечними для єврейської держави. Pegasus став інструментом Моссаду в полюванні на військових злочинців. Однак вихідні коди цього шпигунського ПЗ неодноразово просочувалися, і ніхто не може сказати, хто або що стало джерелом витоку. Ніхто також не може довести, що це був істинний шпигунський код Pegasus.

Pegasus — це кросплатформне зловмисне ПЗ, яке може запускатися на мобільних операційних системах Android, iOS, Blackberry OS, Windows Phone і навіть на базі Linux. Методи проникнення набагато ближчі до «класичних» шкідливих програм — Пегасус використовує експлойти та фішинг. Після 2020 року більшість випадків поширення Pegasus були пов’язані з використанням експлойтів, які дозволяють запускати шкідника без взаємодії від користувача (т.зв. вразливості зеро-клік). Така витончена тактика зазвичай вимагає ретельної підготовки до нападу, як правило, з використанням OSINT.

Це надзвичайно просунуте шпигунське ПЗ використовувалося різними країнами для задоволення своїх потреб. Зазвичай ці потреби стосуються зовнішньої розвідки, зокрема військової, або навіть внутрішнього шпигунства. Останнє, як правило, пов’язане з диктатурами чи країнами з жорсткою цензурою в ЗМІ. Загалом Pegasus використовували 27 країн світу.

Звідки береться шпигунське ПЗ?

Існує багато різних способів, якими шпигунське програмне забезпечення може заразити ваш ПК. Ось деякі з найпоширеніших способів:

Завантаження маловідомого програмного забезпечення

Деяке програмне забезпечення з Інтернету, зокрема програми-файлообмінники, також можуть інсталювати шпигунське ПЗ на ваших пристроях. Це найчастіше трапляється з безкоштовними (зламаними) версіями програмного забезпечення, які зазвичай потрібно купувати.

Посилання або вкладення

Як і більшість інших зловмисних програм, шпигунське ПЗ можна надіслати у вигляді посилання або вкладення електронної пошти. Ніколи не натискайте на незнайоме посилання чи вкладений файл і не відкривайте електронні листи від невідомих відправників. Це може призвести до завантаження та встановлення шпигунського програмного забезпечення на вашому комп’ютері. Натискання шкідливих посилань також може заразити ваш ПК мережевим хробаком. Ці хробаки використовуються для розповсюдження шкідливого програмного забезпечення через мережу, до якої під’єднано ваш пристрій.

Псевдобезкоштовне ПЗ

У деяких випадках шпигунське програмне забезпечення маскується під безкоштовну програму. Навіть якщо ви видалите підроблену безкоштовну програму, шпигунське ПЗ залишиться на вашому комп’ютері. Вам знадобиться потужна антивірусна програма, щоб виявити та видалити його.

Автоматичне завантаження

Через інфікований веб-сайт або спливаюче вікно на тому чи іншому ресурсі зловмисники можуть автоматично завантажити шпигунське ПЗ на ваш пристрій шляхом фонового завантаження. Ви можете отримати попередження з назвою програмного забезпечення та запитом дозволу на його встановлення, але в багатьох випадках навіть таке попередження не з'являється.

Що таке шпигунське ПЗ?

Особиста інформація завжди є цінною річчю. Ціна на певний тип інформації може значно зрости, якщо ви - знаменитість, або маєте доступ до різних цінних речей. Навіть якщо у вас просто чимало грошей, шахраї можуть викрасти ваші дані, щоб змусити вас заплатити викуп, аби зберегти цю інформацію в таємниці. Іноді кіберзламники можуть зірвати джекпот, отримавши секретну інформацію про своїх жертв. У таких випадках суми викупу можуть сягати десятків тисяч доларів.

Однак частіше долею викрадених даних є їх продаж у Darknet. Конфіденційні дані, години активності та список встановлених програм можуть бути для когось дуже корисними. Можливо, реальні злочинці можуть придбати цю інформацію, щоб спланувати пограбування або зрозуміти, чи є у певної особи щось цінне для крадіжки. У деяких випадках хакери можуть використовувати шпигунське програмне забезпечення, щоб стежити за кимось, наприклад, за дівчиною чи дружиною. Отже, вірус не завдає значної шкоди в цих випадках, але це все одно неетично.

Шпигунська діяльність:

⇢ Trojan:Win32/Leonem - Information Stealer Analysis & Removal Guide

⇢ MaksStealer (MaxCoffe): The Minecraft Mod That's Actually Stealing Your Passwords

⇢ Top 5 Infostealer Malware of 2025: The Silent Data Snatchers

⇢ SpyLoan Virus Found in Loan Apps on Google Play Store

⇢ Fake Copyright Emails Spread Lumma, Rhadamantys Stealers

⇢ Operation Magnus Disrupts Infrasturcture of RedLine, META Stealers

Чи можу я побачити, що шпигунське програмне забезпечення зараз активне на моєму ПК?

Як ви могли прочитати на початку, шпигунське програмне забезпечення намагається бути якомога тихішим. Його ефективність строго корелює з його непомітністю, тому якщо ви бачите шпигунську активність - це явно поганий приклад такого вірусу. Тим не менш, це не означає, що ці приклади зловмисного програмного забезпечення нешкідливі. Активність шпигунського ПЗ також важко виявити, оскільки воно змінює ті самі елементи, що й інші віруси. Тому важко зрозуміти, чи сталася раптова зміна мережевих параметрів через діяльність шпигунського програмного забезпечення, чи на вашому комп’ютері є троян-завантажувач. У будь-якому шкіднику немає нічого приємного, але способи видалення шпигунського ПЗ і завантажувача різні.

Попереджувальними ознаками шпигунського ПЗ можуть бути:

- Дивні сповіщення

- Надмірна кількість спливаючих вікон

- Зміна домашньої сторінки веб-переглядача

- Мимовільне перенаправлення веб-переглядача

- Комп’ютер надзвичайно повільно завантажується або відкриває програми

Такий тип вірусу змінює кілька частин системи. В першу чергу, найбільше змінюються налаштування безпеки та параметри мережі. Для користувачів, які використовують Microsoft Defender, чудовим приводом для тривоги є раптове відключення Defenderа. Шпигунське програмне забезпечення майже завжди використовує вразливості, що дозволяють вірусам зупинити антивірус від Microsoft без схвалення UAC. Користувачі, які використовують обмежені тарифні плани, також можуть помітити, що споживання трафіку значно зросло. Однак Windows може споживати багато даних без будь-яких вірусів під час завантаження оновлень, наприклад, або завантаження телеметричних даних на сервери Microsoft.

Найкращий спосіб визначити наявність вірусу — просканувати комп’ютер за допомогою антишкідливого програмного забезпечення. Такі приклади, як Gridinsoft Anti-Malware, також здатні виявляти шпигунське програмне забезпечення за його поведінкою, навіть якщо вірус уникнув виявлення звичайним антивірусним механізмом. Евристичний двигун – складна в управлінні та дорога система, що дозволяє значно підвищити рівень захисту.

Незважаючи на те, що шпигунське програмне забезпечення намагається бути прихованим, воно виконує багато дій, щоб стати більш стійкими у вашій системі. Тому видалення шпигуна - непростий процес. Просте видалення шкідника з його папки зупинить його на деякий час проте, швидше за все, він незабаром повернеться. Наведені вище зміни у вашій системі зазвичай спрямовані на те, щоб перетворити шпигунське ПЗ на фенікса - варто його видалити, зачекайте трохи - і воно відродиться знову. Ось чому для видалення шкідливих програм такого роду завжди потрібне використання спеціальних програм, зокрема антишпигунського програмного забезпечення.