Про Hkgt Ransomware:

| Назва | Hkgt Вірус |

| Версія | 0500 |

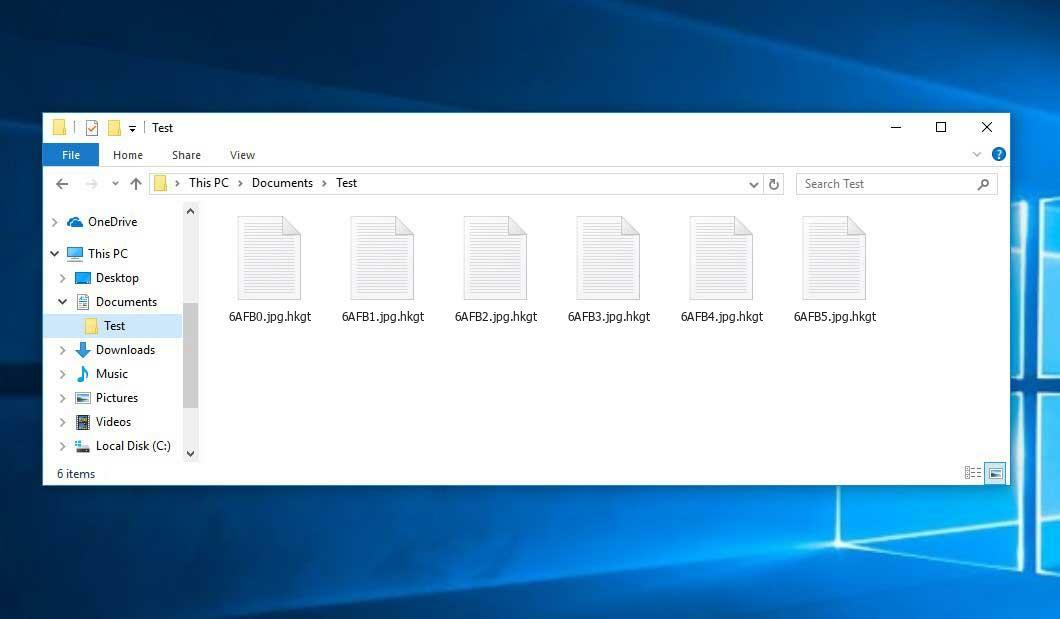

| Розширення файлу | .hkgt |

| Контакт | [email protected], [email protected] |

| Сім'я | STOP/Djvu Ransomware |

| Примітка | _readme.txt |

| Офлайн ID | lv5lFITtCQ5MTPZqMpFzOBv3OyqV1wPlnQQKdqt1 |

| Останній візит | 19 June 2022 |

| Алгоритм | шифрування Salsa20. Якщо Hkgt не може підключитися до сервера зловмисників перед початком процесу шифрування, він використовує офлайн ключ. Цей ключ однаковий для всіх жертв(!), що дозволяє розшифрувати файли .hkgt у майбутньому. |

| Викуп | Від $490 до $980 (у біткоїнах) |

| Збитки |

|

| Поширення | Завантажувачі від третіх осіб, інсталятори, мережі peer-to-peer, експлойти RDP тощо, |

| Відкритий RSA-ключ | -----BEGIN PUBLIC KEY----- MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAtAKczgaZrh2ihy0nwHAw AuGZnF40YVg58X7UVEVGrpOktx9ikZP+tljsFQJcitSk7rAAAB2yptrFxmtjtanU zffugVydKI3JV8wVSKhuqmXd9Tm0WRnf2V3i5mQImn/nPzTa8hoqyr1RXfR1gPvH W7DLbUHOEL+pp28qqAhQJRNDvJiTolq7twr1lOYlnsQVtaZ3YbAACT03at8cr/Wb gwMsoCQiTnMD+zJfCaEtQ3pDPSgUBmbPXq+kyhMwEE5H90etcF5TFw7eXkD4BVnv Sy4Aiwn3sZaMpqBETgC+eWBbqybZLef4EAkiJxsH+rt/hllRdSLFQu2J3wLM2RVS 2QIDAQAB -----END PUBLIC KEY----- |

| Інші варіанти | |

Що таке Hkgt ransomware?

Hkgt розкрадається, як "класичний" приклад зараження шифровальним вірусом. Цей вірус проникає до вашого ПК, шифрує файли, а потім просить вас заплатити гроші за їх розшифрування. Середня сума викупу становить $980. Крім того, шахраї загрожують вам видаленням файлів або тим, що ваші файли не будуть розшифровані. Головне полягає в тому, що вони змінюють багато налаштувань вашої системи.

Шкідливе програмне забезпечення змінює конфігурації вашої системи, щоб зробити її слабкішою і запобігти ранньому виявленню впровадження вірусу. Крім того, вірус блокує Microsoft Defender (він просто стає неактивним) та обмежує запуск файлів інсталяції антивірусного програмного забезпечення. Ці зміни повинні бути скасовані якомога швидше, оскільки вам також буде важко встановлювати інші програми.

Hkgt розкрадає ваші файли за допомогою міцного алгоритму шифрування - Salsa20. Цей алгоритм є типовим для всіх інших членів родини вірусів STOP/Djvu. Ймовірно, неможливо зламати цей шифр за допомогою загальних методів - цей алгоритм шифрування означає 1,158x10^77 (78-значне число) можливих ключів розшифрування. Силовий перебір займе більше двох неседецильйонів років.

Read also: Dire Wolf (.direwolf) Ransomware Virus - Removal and Decryption

Процес шифрування

Ransomware Hkgt використовує алгоритм шифрування Salsa20. Це не найсильніший метод, але він все ще надає надзвичайну кількість можливих ключів для розшифрування. Щоб перебороти 78-значний номер ключа, потрібно 3,5 неквінтильйони років (1*10^65), навіть якщо використовувати найпотужніший звичайний ПК. Квантові комп'ютери можуть показати трохи кращі результати, але вони все ще занадто повільні, щоб повернути ваші файли, поки ви живі.

Точний алгоритм шифрування наступний: вірус сканує кожну теку на наявність файлів, які він може зашифрувати. Потім, коли він знаходить ціль, він створює копію вашого файлу, видаляє оригінал, шифрує копію та залишає її замість видаленого оригіналу. Така процедура виконується для того, щоб запобігти ситуаціям, коли ви вже відкрили файл, і вірус не може прочитати його через обмеження Windows. До кожної зашифрованої копії вірус додає специфічне розширення - ".hkgt". Потім ransomware створює файл _readme.txt у теці, де знаходиться зашифрований файл, і переходить до наступної теки.

Такий метод шифрування може бути використаний для відновлення файлів. Оскільки оригінальний файл видаляється, ви можете спробувати відновити його за допомогою інструментів для відновлення файлів. Чим менше часу пройшло - тим більше шансів повернути файли, тому поспішайте!

Ще один специфічний момент, який може допомогти вам використовувати файли навіть після шифрування, це той факт, що Hkgt ransomware шифрує лише перших 150 КБ кожного файлу. Тому ви можете спробувати запустити великий файл, такий як відео чи музика, без шифрування. Схожа функція також працює з іншими сім'ями ransomware - Dharma, Conti та Makop шифрують ті ж 150 КБ.

Викупне повідомлення: _readme.txt

Викупне повідомлення є однаковим для всієї сім'ї ransomware. Фактично, це один з головних ознак, за якими визначається, до якої сім'ї відноситься певний ransomware. Ось типове повідомлення для сім'ї STOP/Djvu:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-fzE4MWf0Dg

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

[email protected]

Reserve e-mail address to contact us:

[email protected]

Your personal ID:

****************

Read also: PE32 Ransomware

Індикатори (IOC)

| Назва файлу | MD5 | Розмір файлу |

|---|---|---|

| 📜 SAMPLE.EXE | 6d7f46e1a5738212ed3bf543bcf3fc26 | 706144 |

| 📜 SAMPLE.EXE | 5c8f893a8db20dd78af2e079df6fc384 | 1273856 |

| 📜 SAMPLE.EXE | 435bfeadb25fcc06a7f9627d5ec244db | 1273856 |

| 📜 SAMPLE.EXE | bca60e1d8121184b5e2f91506a421cf2 | 862720 |

| 📜 SAMPLE.EXE | 98a56385dc442cddd3f643d599b56dd6 | 824320 |

| 📜 SAMPLE.EXE | b32e822718b7395510bb079af1c8755f | 857600 |

| 📜 SAMPLE.EXE | 5fa248a42c26779d13d8221e04dcd558 | 863232 |

| 📜 SAMPLE.EXE | 51f31fb352710a83bfb23b4e47342a5d | 863232 |

| 📜 SAMPLE.EXE | b2bf82cd13c0dd441b966b1355c633c7 | 856576 |