Про Nnuz Ransomware:

| Назва | Nnuz Вірус |

| Версія | 0485 |

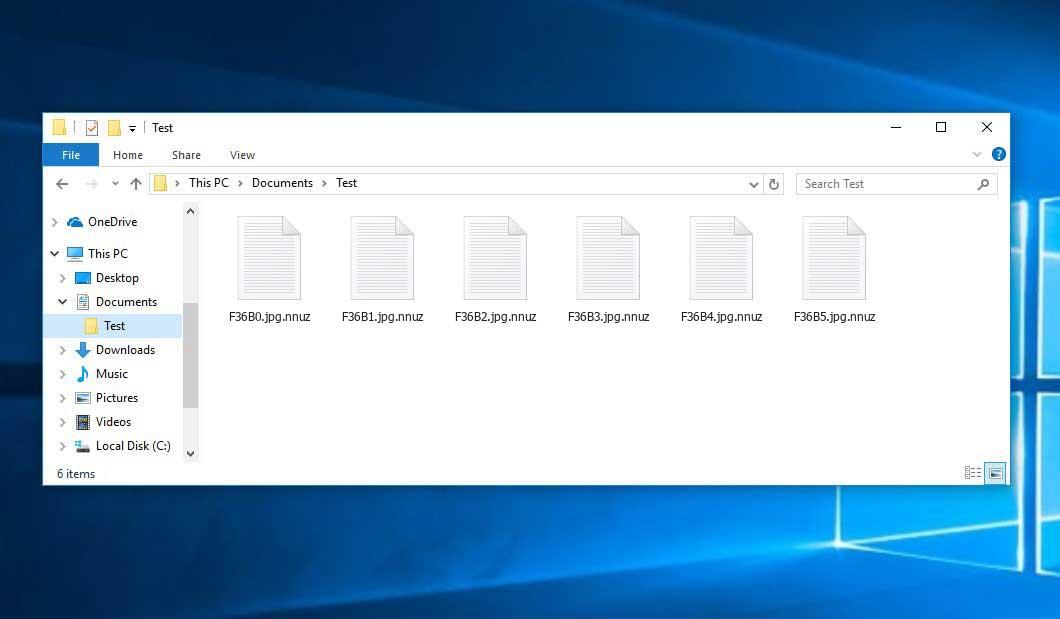

| Розширення файлу | .nnuz |

| Контакт | [email protected], [email protected] |

| Сім'я | STOP/Djvu Ransomware |

| Примітка | _readme.txt |

| Офлайн ID | vBBkNb2o254Xzi3oCcyyfpBNyU9yOZKLh1HH5Mt1 |

| Останній візит | 30 December 2024 |

| Алгоритм | шифрування Salsa20. Якщо Nnuz не може підключитися до сервера зловмисників перед початком процесу шифрування, він використовує офлайн ключ. Цей ключ однаковий для всіх жертв(!), що дозволяє розшифрувати файли .nnuz у майбутньому. |

| Викуп | Від $490 до $980 (у біткоїнах) |

| Збитки |

|

| Поширення | Завантажувачі від третіх осіб, інсталятори, мережі peer-to-peer, експлойти RDP тощо, |

| Відкритий RSA-ключ | -----BEGIN PUBLIC KEY----- MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAvVg2d5COAbonanLoNkyl 8uK5cTnOmoEXkmPXBJiGf63topr6iZFOZXwUiYX5fQoZoALSAULSeI8DaMpZO4IF /PQA+OsUhLNKlztyPqIxn5i7G4P9LUiZcSfi9cb9KxrxW11u6cyVPhPuUTn3MPB9 6G1h5zIQjq5MVyBlEjPmnCL86xQikpLjzFTBNDwebRkS0KKAUS8YcE3bjK6yrWnc Oaz3kEPtjIJweLMPywSoqaVmcEiYVex8PqcIsacWlqhLvt4D3cNOIwl9B7RbiYPI sWICE3MTb4hZHu6pQRon5maLhWChfHAjI+kdjqP4xvY8pyLZo18fvM1+36a3iDau FwIDAQAB -----END PUBLIC KEY----- |

| Інші варіанти | |

Що таке Nnuz ransomware?

Nnuz вірус може бути вірно описаний як викупний (ransomware). Цей вірус шифрує ваші файли, а потім вимагає від вас викуп, щоб повернути ваші файли. Nnuz належить до сімейства викупників STOP/Djvu - одного з найактивніших сімейств на сьогоднішній день. Улюбленими жертвами цієї кримінальної групи є особи, які завантажують програми з сторонніх веб-сайтів.

Під час атаки вірусу Nnuz ваші файли шифруються алгоритмом Salsa20. Ця шифровка передбачає близько 2^256 ключів для розшифрування - це 78-значне число. На жаль, ймовірно, неможливо отримати ключ методом грубої сили або іншим популярним методом злому пароля.

Важливо вказати, як розповсюджується вірус Nnuz. Зазначалося, що основним джерелом для всього сімейства STOP/Djvu є сумнівні сайти, які поширюють "взламане" програмне забезпечення і ненадійні інструменти. Nnuz не є винятком. Зазвичай цей викупник вбудовується у поширену програму, як "безкоштовний", навіть якщо його треба придбати на офіційному веб-сайті. Користувачі, які ламають захист ліцензії у цих програмах (що дозволяє їм використовувати їх безкоштовно), додають вірус у "кінцевий продукт", оскільки розробники вірусу їх оплачують. Те саме стосується і ненадійних інструментів - чіт-движків, активаторів Windows або keygenів. Оскільки ці програми зазвичай вимагають відключити антивірусний інструмент, ви, ймовірно, виявите щось некоректне, коли буде вже занадто пізно.

Read also: Dire Wolf (.direwolf) Ransomware Virus - Removal and Decryption

Процес шифрування

Ransomware Nnuz використовує алгоритм шифрування Salsa20. Це не найсильніший метод, але він все ще надає надзвичайну кількість можливих ключів для розшифрування. Щоб перебороти 78-значний номер ключа, потрібно 3,5 неквінтильйони років (1*10^65), навіть якщо використовувати найпотужніший звичайний ПК. Квантові комп'ютери можуть показати трохи кращі результати, але вони все ще занадто повільні, щоб повернути ваші файли, поки ви живі.

Точний алгоритм шифрування наступний: вірус сканує кожну теку на наявність файлів, які він може зашифрувати. Потім, коли він знаходить ціль, він створює копію вашого файлу, видаляє оригінал, шифрує копію та залишає її замість видаленого оригіналу. Така процедура виконується для того, щоб запобігти ситуаціям, коли ви вже відкрили файл, і вірус не може прочитати його через обмеження Windows. До кожної зашифрованої копії вірус додає специфічне розширення - ".nnuz". Потім ransomware створює файл _readme.txt у теці, де знаходиться зашифрований файл, і переходить до наступної теки.

Такий метод шифрування може бути використаний для відновлення файлів. Оскільки оригінальний файл видаляється, ви можете спробувати відновити його за допомогою інструментів для відновлення файлів. Чим менше часу пройшло - тим більше шансів повернути файли, тому поспішайте!

Ще один специфічний момент, який може допомогти вам використовувати файли навіть після шифрування, це той факт, що Nnuz ransomware шифрує лише перших 150 КБ кожного файлу. Тому ви можете спробувати запустити великий файл, такий як відео чи музика, без шифрування. Схожа функція також працює з іншими сім'ями ransomware - Dharma, Conti та Makop шифрують ті ж 150 КБ.

Викупне повідомлення: _readme.txt

Викупне повідомлення є однаковим для всієї сім'ї ransomware. Фактично, це один з головних ознак, за якими визначається, до якої сім'ї відноситься певний ransomware. Ось типове повідомлення для сім'ї STOP/Djvu:

ATTENTION!

Don't worry, you can return all your files!

All your files like pictures, databases, documents and other important are encrypted with strongest encryption and unique key.

The only method of recovering files is to purchase decrypt tool and unique key for you.

This software will decrypt all your encrypted files.

What guarantees you have?

You can send one of your encrypted file from your PC and we decrypt it for free.

But we can decrypt only 1 file for free. File must not contain valuable information.

You can get and look video overview decrypt tool:

https://we.tl/t-wYSZeUnrpa

Price of private key and decrypt software is $980.

Discount 50% available if you contact us first 72 hours, that's price for you is $490.

Please note that you'll never restore your data without payment.

Check your e-mail "Spam" or "Junk" folder if you don't get answer more than 6 hours.

To get this software you need write on our e-mail:

[email protected]

Reserve e-mail address to contact us:

[email protected]

Your personal ID:

****************

Read also: PE32 Ransomware

Індикатори (IOC)

| Назва файлу | MD5 | Розмір файлу |

|---|---|---|

| 📜 SAMPLE.EXE | 6276f3e91fbcc81f925d728811438a88 | 813568 |

| 📜 SAMPLE.EXE | 43a54331fd7de4f56a2c17941f346637 | 813568 |

| 📜 SAMPLE.EXE | 004c25b803ca4778d78a42880cb3946a | 813568 |